Schlagwortarchiv für: Cyber Security

19.05.26 10:00 Uhr » Web-Seminar „NIS-2 ist beschlossen! Jetzt zählt, was Sie konkret daraus machen“

Was ist das NIST Cybersecurity Framework?

1. Definition: NIST Cybersecurity Framework

Das NIST Cybersecurity Framework (NIST CSF) ist ein weltweit anerkanntes Referenzmodell für Informations- und Cybersicherheit. Es wurde vom National Institute of Standards and Technology (NIST), einer US-Bundesbehörde, entwickelt und bietet Unternehmen aller Größen und Branchen eine strukturierte Vorgehensweise zum Risikomanagement.

Das Framework besteht aus Best Practices, Richtlinien und Standards, die Organisationen dabei helfen:

Während die erste Version 2014 noch speziell für kritische Infrastrukturen gedacht war, hat sich das NIST CSF heute als globales Leitmodell etabliert – von Industrieunternehmen über Behörden bis hin zum Mittelstand.

2. Aufbau des NIST Cybersecurity Frameworks

Das NIST CSF gliedert sich in drei Kernelemente:

- Framework Core – beschreibt die sechs zentralen Funktionen und deren Unterkategorien.

- Implementation Tiers – definieren den Reifegrad einer Organisation von teilweise umgesetzt bis adaptiv.

- Profiles – dienen als Status-Quo-Analyse und helfen, Soll-Ist-Vergleiche zu ziehen und Fahrpläne zur Risikoreduzierung zu entwickeln

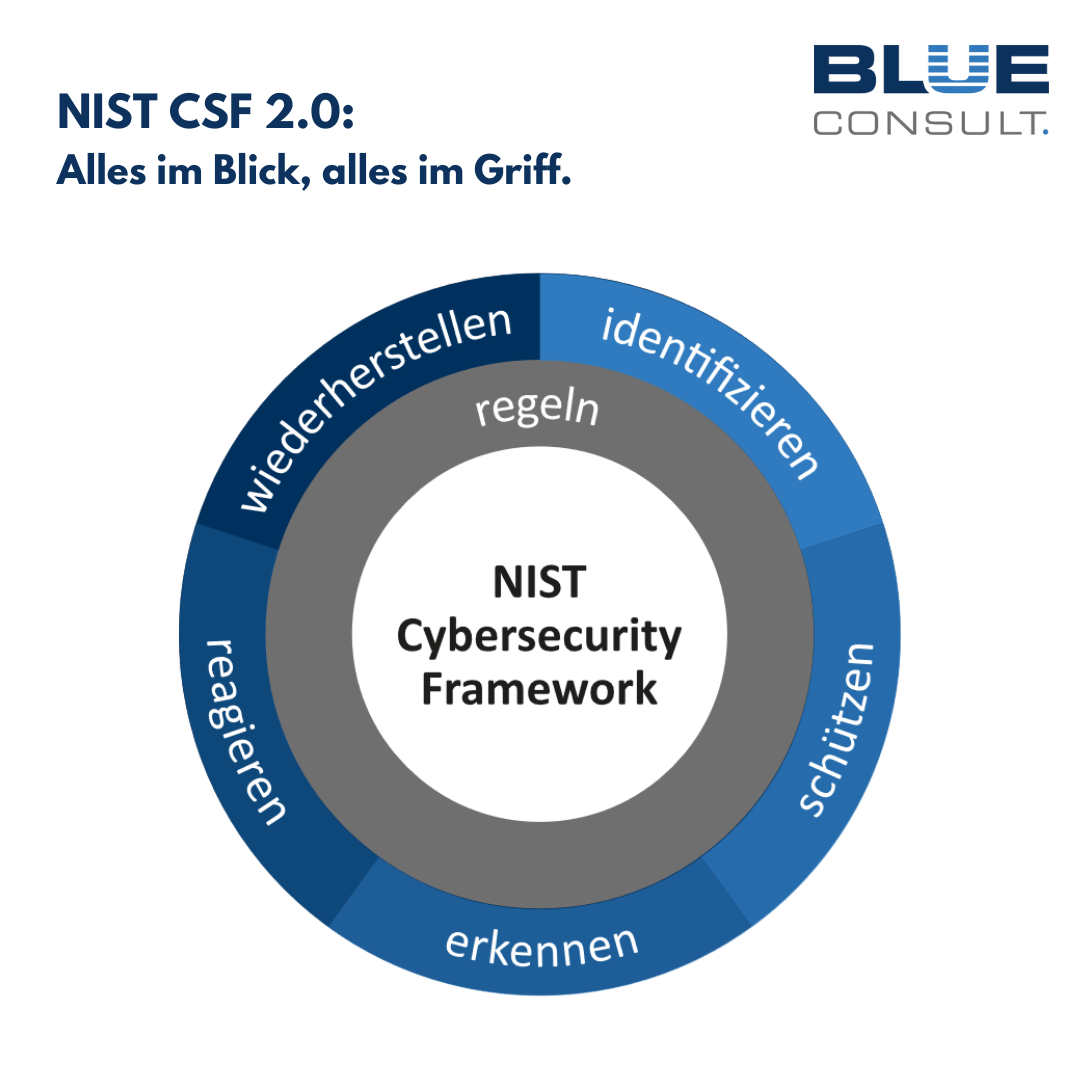

3. Die sechs Funktionen des NIST CSF 2.0

Die aktualisierte Version CSF 2.0 (2024/2025) erweitert die bekannten fünf Kernfunktionen um eine neue: Govern (Steuern).

- Govern (Steuern/regeln): Legt die strategischen Rahmenbedingungen fest – von Richtlinien über Rollen bis hin zum Risikomanagement in der Lieferkette. Diese Funktion sorgt dafür, dass Cybersicherheit mit den Unternehmenszielen im Einklang steht.

- Identify (Identifizieren): Überblick über Assets, Daten, Systeme und deren Risiken. Nur wer weiß, was geschützt werden muss, kann Prioritäten setzen.

- Protect (Schützen): Umsetzung präventiver Maßnahmen wie Zugangskontrollen, Datensicherheit, Mitarbeiterschulungen und Plattformhärtung.

- Detect (Erkennen): Kontinuierliche Überwachung, um Anomalien, Angriffe oder kompromittierte Systeme frühzeitig aufzuspüren.

- Respond (Reagieren): Strukturierte Reaktion auf Vorfälle – von der Ursachenanalyse über Kommunikation bis zur Schadensbegrenzung.

- Recover (Wiederherstellen): Rückkehr in den Normalbetrieb, inkl. Disaster-Recovery-Plänen, Lessons Learned und Prozessverbesserung

4. Praxisnutzen für Unternehmen

Das NIST CSF 2.0 ist kein theoretisches Konstrukt, sondern ein praxisnaher Fahrplan, mit dem auch mittelständische Unternehmen ihre Cyber-Resilienz nachhaltig stärken können:

Mit seiner klaren Struktur hilft das Framework, Cybersicherheit nicht als Einzelmaßnahme, sondern als kontinuierlichen Verbesserungsprozess zu verstehen.

5. Fazit

Das NIST Cybersecurity Framework ist heute ein globaler Standard, um Cyberrisiken effizient zu managen. Mit der neuen Version 2.0 und der zusätzlichen Funktion Govern bietet es Unternehmen einen noch umfassenderen Ansatz: von der strategischen Steuerung bis zur technischen Umsetzung.

Wer das NIST CSF implementiert, schafft nicht nur Sicherheit, sondern auch Vertrauen – bei Kunden, Partnern und Mitarbeitenden.

Einladung zum Webseminar

Du willst tiefer einsteigen? Dann sei dabei beim kostenlosen Live-Webinar:

Veranstalter: BLUE Consult und K&P Computer.

Zero Trust: Warum Vertrauen kein Sicherheitskonzept mehr ist

In einer Welt, in der 65 % der Unternehmen bereits Cyberangriffe aufgrund unzureichender Zugriffskontrollen erlebten und 78 % der IT-Entscheider Zero Trust als strategische Priorität ansehen, ist Vertrauen in IT-Systeme ein Risiko. Der traditionelle Ansatz, interne Netzwerke als sicher zu betrachten, ist überholt. Zero Trust fordert: Jeder Zugriff wird geprüft – unabhängig vom Standort oder Status des Nutzers.

In diesem Artikel beleuchten wir, warum Zero Trust nicht nur ein Sicherheitsmodell, sondern ein notwendiger Paradigmenwechsel ist – und wie souveräne Cloud-Lösungen diesen Wandel unterstützen können.

1. Was bedeutet Zero Trust?

Zero Trust (zu Deutsch: „Null Vertrauen“) beschreibt ein Sicherheitskonzept, bei dem grundsätzlich kein Benutzer, Gerät oder Dienst als vertrauenswürdig gilt – unabhängig davon, ob er sich innerhalb oder außerhalb des Unternehmensnetzwerks befindet.

Zugriffe werden nur nach konsequenter Authentifizierung, Autorisierung und kontinuierlicher Prüfung gewährt. Der Kerngedanke lautet: „Never trust, always verify.“

Die Grundprinzipien

Mikrosegmentierung: Netzwerkbereiche werden isoliert, um seitliche Bewegungen von Angreifern zu verhindern.

Identitätsbasierte Sicherheit: Zugriff wird nur nach eindeutiger Identifizierung und Authentifizierung gewährt (z. B. via MFA).

Least Privilege Access: Nutzer erhalten nur die minimal erforderlichen Berechtigungen.

Kontinuierliche Überwachung: Nutzerverhalten und Systemzugriffe werden fortlaufend analysiert.

2. Warum klassische Sicherheitsansätze nicht mehr ausreichen

In traditionellen IT-Umgebungen ging man davon aus, dass alles innerhalb des Unternehmensnetzwerks vertrauenswürdig sei. Doch die Realität hat sich verändert:

Ein kompromittierter Benutzeraccount oder ein schlecht konfiguriertes Endgerät kann heute ausreichen, um Angreifern weitreichenden Zugriff zu ermöglichen.

3. Vorteile von Zero Trust im Unternehmensumfeld

Erhöhte Sicherheit

Durch die konsequente Prüfung jedes Zugriffs wird das Risiko interner und externer Angriffe deutlich reduziert. Selbst bei einem erfolgreichen Phishing-Angriff wird der Schaden begrenzt, da keine weitreichenden Zugriffe möglich sind.

Bessere Transparenz

Die kontinuierliche Überwachung aller Aktivitäten schafft Sichtbarkeit über Geräte, Nutzer und Datenflüsse. Abweichungen vom Normalverhalten lassen sich frühzeitig erkennen.

Unterstützung moderner IT-Strukturen

Zero Trust ist ideal für hybride und Cloud-first-Infrastrukturen geeignet. Sicherheitsrichtlinien lassen sich standortunabhängig und dynamisch umsetzen.

Regulatorische Vorteile

Unternehmen profitieren von höherer Compliance-Fähigkeit, z. B. im Hinblick auf DSGVO, ISO 27001 oder branchenspezifische Standards.

4. Zero Trust und souveräne Cloud – ein starker Verbund

Die Anforderungen an digitale Souveränität steigen – insbesondere bei sensiblen Daten und in regulierten Branchen. Zero Trust kann hier eine entscheidende Rolle spielen:

- Es ermöglicht fein granularen Zugriff auf Daten und Systeme.

- Regionale Cloud-Infrastrukturen lassen sich gezielt absichern.

- Die Prinzipien von Zero Trust unterstützen die Nachvollziehbarkeit und Auditierbarkeit von Zugriffen.

Im Zusammenspiel mit souveränen Cloud-Angeboten wie z. B. europäischen IaaS-Providern (z. B. im Rahmen von GAIA-X oder IPCEI-CIS) entsteht ein Sicherheitsmodell, das sowohl technologisch als auch rechtlich zukunftsfähig ist.

5. Herausforderungen bei der Einführung

Zero Trust ist kein Produkt, sondern ein Prozess – und dieser bringt auch Herausforderungen mit sich:

Trotz dieser Hürden ist Zero Trust langfristig ein stabiler und nachhaltiger Ansatz für den Schutz digitaler Infrastrukturen.

6. Fazit: Vertrauen ist gut – Kontrolle ist sicherer

Zero Trust ist keine kurzfristige Trendlösung, sondern ein notwendiger Paradigmenwechsel in der IT-Sicherheit. Es bietet Unternehmen die Möglichkeit, moderne, verteilte IT-Umgebungen sicher zu gestalten – und gleichzeitig regulatorische Anforderungen zu erfüllen.

Wer seine IT zukunftssicher aufstellen will, sollte sich frühzeitig mit dem Zero-Trust-Modell auseinandersetzen – idealerweise in Kombination mit einer souveränen Cloud-Strategie. So entsteht ein Sicherheitskonzept, das nicht nur aktuellen Bedrohungen standhält, sondern auch langfristig tragfähig ist. Entscheidend ist jedoch, dass Technik, Prozesse und Organisation als Gesamtheit betrachtet und aufeinander abgestimmt werden.

Zero Trust und souveräne Cloud-Lösungen sinnvoll kombinieren?

Wir zeigen Ihnen, wie Sie Sicherheitsarchitektur und Datenhoheit in Einklang bringen – individuell, rechtskonform und zukunftssicher.